| Цель урока:

сформулировать рекомендации, направленные на повышение безопасности работы пользователя в Интернете.

Задачи:

1. сформировать систему умений по анализу и отбору инструментов и средств ИКТ для организации безопасной работы в сети Интернет;

2. сформировать знание методов предупреждения информационной опасности в сети Интернет;

3. способствовать формированию навыков самостоятельной работы и мотивации негативного отношения к созданию и распространению вредоносных программ.

Тип урока: урок изучение нового материала.

Вид урока: урок-практикум.

Методы: частично - поисковый, беседа.

Оборудование:

• персональные компьютеры (компьютерный класс) с подключением к сети Интернет,

• локальная сеть между компьютерами класса,

• интерактивная доска,

• мультимедийный проектор,

• браузер,

• социальные сервисы,

• презентация учителя на тему «Защита информации в компьютерных сетях»,

• раздаточный материал.

Ход урока

1. Организационный момент. (создание коллаборативной среды)

- Здравствуйте ребята, уважаемые гости. Я очень рад приветствовать Вас на нашем семинаре и непосредственно на этом уроке. Деление на группы (дети встают вкруг закрыв глаза, я в свою очередь раздаю цветные стикеры им в руки, далее они садятся в группы по цвету стикера). - Ребята сейчас я вам предлагаю буквально за минутку написать пожелания друг-другу на предстоящий урок. (2-3 стикера зачитываю).

А сейчас давайте проверим домашнее задание, он будет проходить в виде теста. Вам необходимо ответить на 19 вопросов. На которое дается не более 5 минут

2. Мотивация:

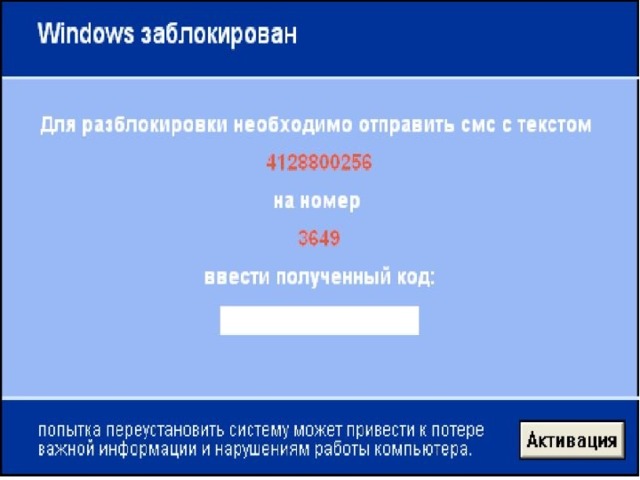

На экране открыта картинка, на которой изображен баннер, блокирующий работу компьютера.

-Ребята, скажите, что с вашими ноутбуками?

(Варианты ответов: компьютер заблокирован, что это баннер и т.д.)

- Я так понял, что у вас возникла проблема, что с этой проблемой делать?

(Варианты ответов: разблокировать, пригласить технического специалиста, отправить СМС и т.д.)

Выясняем, что правильно: пригласить технического специалиста, а неправильно: отправить СМС – это мошенничество. (Дети смогут сами привести примеры из жизни)

А откуда взялся этот вирус?

(Варианты ответов: из Интернета, из сети и т.п.)

-Как вы думаете о чем пойдет наш с вами сегодняшний разговор?

(Варианты ответов: о вирусах, о мошенничестве, о защите компьютера, о защите информации)

- И так, тема сегодняшнего урока «Защита информации в компьютерных сетях». 3. Целеполагание:

-Опираясь на тему нашего урока, скажите цель сегодняшнего урока?

(Варианты ответов: изучить опасные угрозы сети Интернет и методы борьбы с ними)

Скажите, пожалуйста, что мы сегодня на уроке должны повторить?

(Варианты ответов: вирусы, антивирусные программы, способы защиты от вирусов, компьютерные сети и т.д.)

Верно, сегодня мы вспомним и обсудим, уже известное Вам понятие защиты информации и компьютерных сетей. Выслушаем мнения о способах защиты информации в компьютерных сетях.

4. Содержание учебного материала: -С развитием научно-технического прогресса, в связи с развитием нашего общества практический каждый человек, так или иначе, пользуется (сетью Интернет). Возможности Интернет безграничны. -Сейчас ребята я вам предлагаю по одному выйти к доске и написать на кластере основные функции сети интернет и для чего он используется в жизни. (Варианты ответов обучающихся: учеба, поиск необходимой информации, перевод денежных средств, отдых и многое другое. - Однако, многие пользователи даже не задумываются о том, какая опасность поджидает нас во всемирной паутине.

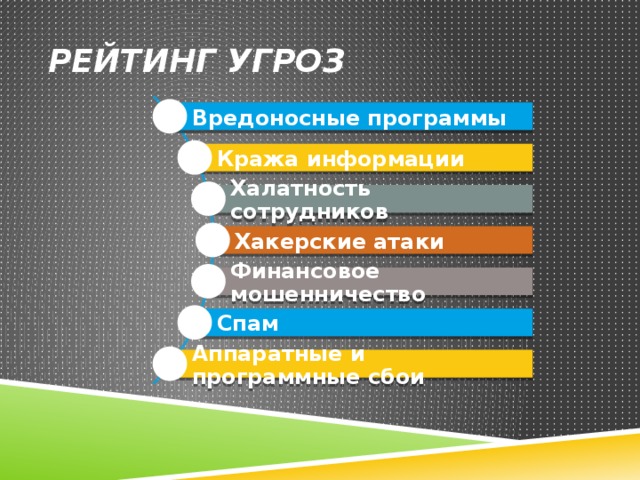

А теперь давайте обратимся к статистике в сети Интернет. Рейтинг самых опасных угрозраспределяется следующим образом (Приложение 1. Презентация к уроку) (Слайд презентации «Рейтинг угроз»):

1. Вредоносные программы

2. Кража информации

3. Халатность сотрудников

4. Хакерские атаки

5. Финансовое мошенничество

6. Спам

7. Аппаратные и программные сбои.

Как вы видите, угроз достаточно много и все они связаны между собой, например, из-за халатности сотрудников может произойти кража информации, а кража информации в свою очередь, может быть связана с финансовым мошенничеством.

Но, конечно же, лидером среди угроз являются вирусы. Давайте посмотрим, что такое вирусы, Компьютерный вирус — разновидность компьютерных программ или вредоносный код, отличительной особенностью которых является способность к размножению (саморепликация) и какими они бывают.

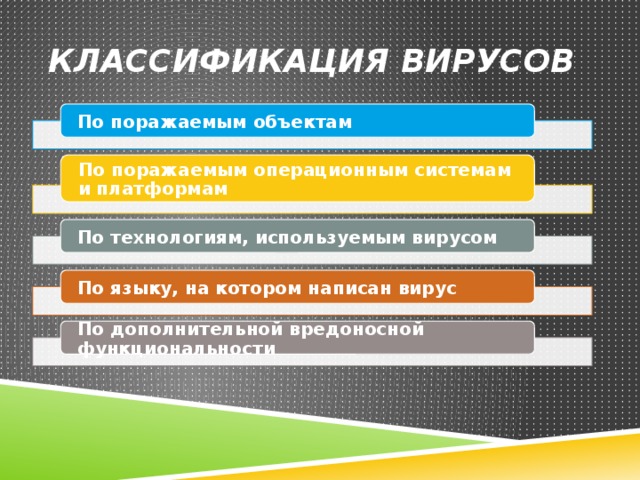

В настоящее время не существует единой системы классификации и именования вирусов. Принято разделять вирусы на следующие группы. - более подробно вы ознакомитесь с группами вирусов на практической работе.

Поэтому сегодня я расскажу вам о том, как обезопасить себя, своих друзей, свой личный или рабочий компьютер, чтобы не стать жертвой сетевых угроз.

Учитель озвучивает способы борьбы с сетевыми угрозами.

Итак, как же бороться с сетевыми угрозами? Зачитываю 10 способов.

Соблюдая эти правила, вы сможете избежать многих сетевых угроз.

5. Планирование:

Сейчас я вам раздам раздаточный материал с теоретическими знаниями по теме:

1. «Классификация вирусов»

2. «Способы борьбы с сетевыми угрозами»

Весь раздаточный материал распечатан на листах.

Итак, для закрепления материала Вам необходимо будет создать две ментальных карты по заданным темам. У вас на рабочем столе свернут в трее сервис (__________) в котором вы будете создавать карту. -Но перед началом работы давайте обговорим критерии оценивания.

В каждом сервисе заготовлена основа темы, чтобы ребятам было с чего оттолкнуться в начале работы.

Результатом такой работы станет две ментальных карты по заданным темам.

6. Практическая деятельность учащихся:

Ребята работают над поставленной задачей в течение 10-15 минут.

7. Осуществление контроля и коррекции: Выступление после ответа первой группы. Каждый день появляются все новые и новые вирусы. Вам необходимо знать, что создание и распространение вредоносных программ (в том числе вирусов) преследуется в Казахстане согласно Уголовному кодексу РК.

Также в нашей стране существует доктрина информационной безопасности РК, согласно которой в Казахстане должен проводиться правовой ликбез в школах и вузах при обучении информатике и компьютерной грамотности по вопросам защиты информации в ЭВМ, борьбы с компьютерными вирусами и обеспечению информационной безопасности в сетях ЭВМ.

По окончании работы ребята всей группой выходят к доске и в режиме интерактивного взаимодействия (вся схема сразу на экране будет слишком мала, на интерактивной доске ребята увеличивают или уменьшаю ее) представляют созданную схему (защищают).

Группы задают друг другу вопросы, по мере появления.

8. Оценивание учащихся:

Группы самостоятельно оценивают работу внутри группы и работу другой группы в соответствии с имеющимся раздаточным материалом.

Учитель фиксирует оценки, делает свои замечания.

9. Рефлексия:

Подвести итоги. Обсудить с учащимися те меры, которые они теперь будут применять для повышения безопасности в сети Интернет.

сегодня на уроке ребята мы с вами узнали на какие группы делятся вирусы и способы защиты от них. Скажите, получили ли вы сегодня на уроке нужную для вас информацию?

10. Домашнее задание:

Ребята, скажите, а все ли угрозу в сети Интернет мы обсудили?

(Варианты ответа: да, нет – существует еще и угроза обмана в сети)

Тогда к следующему уроку вы можете подготовить ментальную карту или презентацию по темам на выбор:

• «Правила Нетикета»,

• «Какие опасности ждут меня в Интернете?»,

• «Правила безопасного Интернета». |